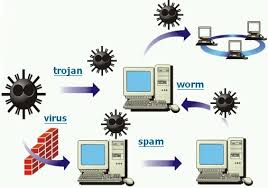

VIRUS

Un virus es código informático que se adjunta a sí mismo a un programa o archivo para propagarse de un equipo a otro. Infecta a medida que se transmite. Los virus pueden dañar el software, el hardware y los archivos

TROYANOS

es un programa que busca propagarse y sobre todo a través de aplicaciones de Internet como el EMAIL, ICQ y CHAT. La diferencia básica de los troyanos con los virus es que los troyanos están hechos para permitirles a otras personas tener acceso al contenido de la PC infectada ya sea para robar información, contraseñas, documentos, datos, etc... (A través de Internet u otra Red).

Son muy peligrosos, porque pueden capturar y reenviar datos confidenciales a una dirección externa, abrir puertos de comunicaciones para que un intruso pueda entrar y salir de nuestro sistema las veces que se le antoje. Con un troyano nuestra privacidad se anula 100%.

SPYWARE

es un tipo específico de software no deseado que recopila en secreto información acerca del usuario sin una notificacion adecuada y sin su consentimiento, pueden dañar el equipo o provocar la pérdida de datos importantes.

GUSANO

está diseñado para copiarse de un equipo a otro, pero lo hace automáticamente.Toma el control de las características del equipo que permiten transferir archivos o información. Una vez que un gusano esté en su sistema, puede viajar solo. El gran peligro de los gusanos es su habilidad para replicarse en grandes números

SPAM

Se llama spam a la práctica de enviar indiscriminadamente mensajes de correo electrónico no solicitados. Generalmente, se trata de publicidad de productos, servicios o de páginas web

INTRUSOS

Son programas informáticos y sus usos son, además de insospechados, fuertemente temidos por la población, gobiernos y empresas.

La piratería informática consiste en la distribución y/o reproducción ilegales de software. Comprar software significa en realidad comprar una licencia para usar el software, y esta licencia especifica la forma legal de usar dicho software. Cualquier uso que se haga del software más allá de lo estipulado en la licencia constituye una violación de ésta y posiblemente, de las leyes que amparan los derechos de propiedad intelectual. La piratería informática es ilegal y sancionable según la ley, tanto si es deliberada como si no.

El "phishing" es una modalidad de estafa diseñada con la finalidad de robarle la identidad. El delito consiste en obtener información tal como números de tarjetas de crédito, contraseñas, información de cuentas u otros datos personales por medio de engaños. Este tipo de fraude se recibe habitualmente a través de mensajes de correo electrónico o de ventanas emergentes.

PIRATERIA

La piratería informática consiste en la distribución y/o reproducción ilegales de software. Comprar software significa en realidad comprar una licencia para usar el software, y esta licencia especifica la forma legal de usar dicho software. Cualquier uso que se haga del software más allá de lo estipulado en la licencia constituye una violación de ésta y posiblemente, de las leyes que amparan los derechos de propiedad intelectual. La piratería informática es ilegal y sancionable según la ley, tanto si es deliberada como si no.

PHISHING

PHARMING

El pharming es una modalidad de ataque utilizada por los atacantes, que consiste en suplantar al Sistema de

Resolución de Nombres de Dominio (DNS, Domain Name System) con el propósito de conducirte a una

página Web falsa. El atacante logra hacer esto al alterar el proceso de traducción entre la URL de una página y

su dirección IP.

Comúnmente el atacante realiza el redireccionamiento a las páginas web falsas a través de código malicioso.

De esta forma, cuando se introduce un determinado nombre de dominio que haya sido cambiado, por ejemplo

http://www.seguridad.unam.mx, en tu explorador de Internet, accederá a la página Web que el atacante haya

especificado para ese nombre de dominio.

Para llevar a cabo redireccionamiento a las páginas Web falsas o maliciosas se requiere que el atacante logre

instalar en tu sistema alguna aplicación o programa malicioso (por ejemplo, un archivo ejecutable .exe, .zip,

.rar, .doc, etc.). La entrada del código malicioso en tu sistema puede producirse a través de distintos métodos,

siendo la más común a través de un correo electrónico, aunque puede realizarse también a través de descargas

por Internet o a través de unidades de almacenamiento removibles como una memoria USB.

Para los hackers, la red de redes es un juego y un negocio.

Al ingresar al mundo de esta nueva enfermedad que no afecta físicamente al humano pero si psicológicamente, es fundamental hablar de quien los crea: los hackers, que no son más que programadores de PC o conocedores apasionados del mundo virtual.

¡¡Cómo el servicio del Sr. Benjamin Lee me concede un préstamo!!

ResponderEliminarHola a todos, soy Lea Paige Matteo de Zurich Suiza y quiero usar este medio para expresar mi gratitud al Sr. Benjamin servicio por cumplir su promesa de concederme un préstamo, estaba atascado en una situación financiera y necesitaba refinanciar y pagar mis cuentas, así como iniciar un negocio. Intenté buscar préstamos de varias empresas de préstamos tanto privadas como corporativas pero nunca tuve éxito y la mayoría de los bancos rechazaron mi solicitud de crédito. Pero como Dios manda, una amiga llamada Lisa Rice me introdujo en este servicio de financiación y me sometió al proceso de obtención de un préstamo de la empresa, para mi mayor sorpresa en 5 días laborables al igual que mi amiga Lisa, también me concedió un préstamo de 216.000,00 dólares. Así que mi consejo a todos los que deseen un préstamo, "si debe ponerse en contacto con cualquier empresa con referencia a la obtención de un préstamo en línea con una tasa de interés baja del 1,9% y mejores planes de pago / calendario, por favor, póngase en contacto con este servicio de financiación. Además, no sabe que estoy haciendo esto pero debido a la alegría que hay en mí, estoy tan feliz y deseo que la gente sepa más sobre esta gran empresa que realmente da préstamos, es mi oración que DIOS los bendiga más mientras ponen sonrisas en los rostros de las personas. Pueden contactarlos por correo electrónico en { 247officedept@gmail.com} o por texto a través de Whatsapp +1-989 394 3740.